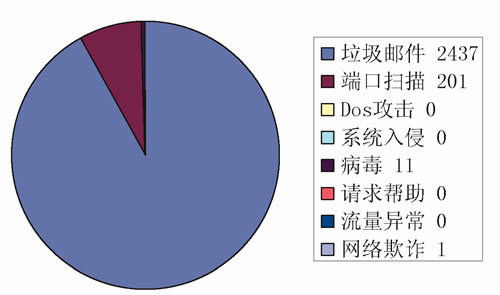

近期网络整体运行基本正常,无重大安全事故发生。而用户面临的主要安全为通过网页访问进行的木马病毒。2008年1月的安全投诉事件统计见图1。

近两月没有新增范围较广的病毒。近期值得关注的病毒为网页恶意代码下载器病毒,这类病毒通过多种途径进行(网页下载、U盘、网络共享等),它们本身并没有很强的性,但是一旦感染用户系统后,它们就会从一些特定的网站上下载新的木马程序来运行,从而导致系统出现多种症状,如ARP、账号被窃取等。这类病毒会通过多种手段在系统中建立副本,并且还会反查杀杀毒软件,使得用户一旦被感染后查杀恢复的难度非常大。目前针对这类病毒最好的办法就是尽量避免被感染,而其有力的防范手段是在系统中安装有效的杀毒软件和用户培养良好的安全意识以及操作习惯。

上两个月微软布的安全公告9个,其中4个为严重级别,5个为重要级别。这其中值得我们关注的有:

这个漏洞存在于Windows的DirectX 控件中,而Windows的DirectX控件是为流处理声音和图像的。因此黑客可以通过用户点击特制的流文件而利用该漏洞,导致服务或者执行任意代码。

这个漏洞存在于Windows消息队列服务当中,者可以通过构建特制的MSMQ消息来利用该漏洞,这种消息在远程情形下可能允许在Windows 2000 Server上远程执行代码,而在本地情形下可能允许在Windows XP上进行本地权限提升。

这个漏洞存在于IE浏览器中,当用户打开精心构建的网页时就可能导致漏洞被利用。成功利用该漏洞,者可以以浏览者当前的身份权限执行任意代码。

这个漏洞存在于Windows Media Format Runtime解析ASF高级流格式过程中,当系统解析精心构造过的ASF格式的文件时就会导致漏洞被利用。值得注意的是,这类对服务器上的相关服务(如Windows Media Services)和个人用户都同样有效,因此那些允许上传ASF格式文件的系统要格外小心。

这个漏洞存在于Windows内核中,者可以通过在网络上向计算机发送特制的IGMPv3和MLDv2报文来利用此漏洞。成功利用此漏洞的者可以完全控制受影响的系统。如果系统启用了ICMP由发现协议(RDP),者可以通过发送特制的ICMP包来使系统停止响应,从而造成服务。

在其他应用系统中,值得关注的漏洞有:Oracle 2008年1月安全更新。Oracle发布了2008年1月的紧急补丁更新公告,修复了多个Oracle产品中的多个漏洞。这些漏洞影响Oracle产品的所有安全属性,可产生本地和远程的。其中一些漏洞可能需要各种级别的授权,但有些漏洞不需要任何授权;最严重的漏洞可能导致完全入侵数据库系统。

推荐:

网友评论 ()条 查看